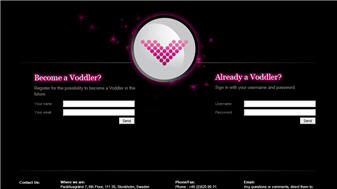

Voddler, som beskrivs som den nya Spotify fast för filmer och tv-serier, lanserades bara för en vecka sedan, den 1:a juli.

Så här sa Mattias Hjelmstedt, medgrundare av Voddler, vid lanseringen:

– Voddler kommer att ge helt nya möjligheter att uppleva film i hemmet. Vi tror att det kommer bli en mycket stor efterfrågan på tjänsten, därför har vi lagt över hundra manår på utvecklingen. Nu är både tiden och tekniken mogen för en lansering. Voddler är motsatsen till fildelningssajternas oinspirerande torrents med filmer av varierad kvalitet. Det här är framtiden, både för användarna och för filmbolagen.

Via tjänsten kan man streama film i HD-kvalité (720p). Gratisversionen har 10 sekunders reklam i början av filmerna.

Igår blev dock hela sajten hackad av en fransman. Tydligen hade Voddler samma lösenord till både databas och till root kontot via SSH. Lösenordet låg dessutom i klartext i en publik textfil(!). Klantigt.

Hela källkoden till Voddler går nu att ladda ner exemelvis via Rapidshare.

Tillhörde du de få som fick konto på Voddler så är det alltså läge att snabbt byta lösenord.

Frågan är nu hur och om Voddler kommer kunna lansera sin tjänst.

Uppdaterat: Mattias Hjelmstedt kommenterar i ett mejl till mig det hela:

”Lanseringen kommer inte att fördröjas, det var våran temporära website som man kom igenom på. Inte den som ska gå skarpt. Det har inte heller något med streamingtjänsten och teknologin att göra. Det är självklart lite förarjligt, men det är numera helt tilltäppt och säkerhetsnivån är uppskruvad högt nu.”

Även IDG har skrivit om intrånget.

Uppdaterat 2: Även SvD skriver om saken.

Andra bloggar om: voddler, spotify, film, tv, tv-serier, säkerhet

Google har börjat varna för ”fientliga program”. En sökning på Google gav mig precis som vanligt ett sökresultat. Men när jag skulle klicka mig vidare fick jag upp en sida som varnade mig för att gå vidare.

Google har börjat varna för ”fientliga program”. En sökning på Google gav mig precis som vanligt ett sökresultat. Men när jag skulle klicka mig vidare fick jag upp en sida som varnade mig för att gå vidare.